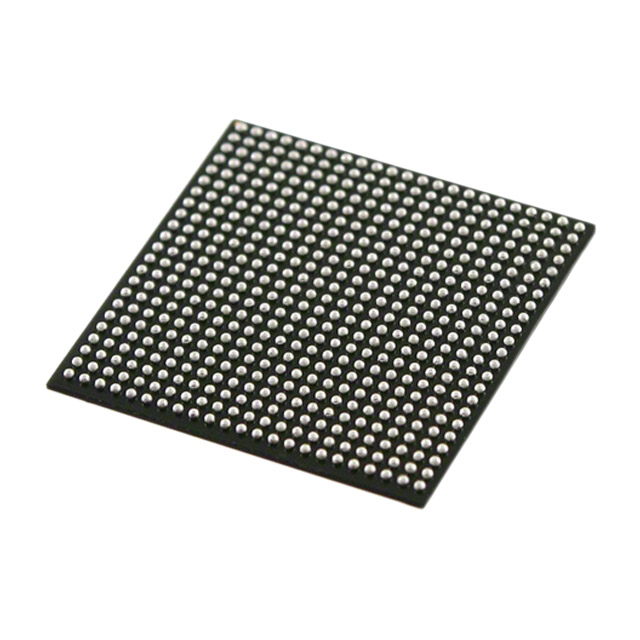

Електронски компоненти XCVU13P-2FLGA2577I Ic чипови интегрирани кола IC FPGA 448 I/O 2577FCBGA

Атрибути на производот

| ТИП | ОПИС |

| Категорија | Интегрирани кола (IC) |

| Мфр | AMD Xilinx |

| Серии | Virtex® UltraScale+™ |

| Пакет | Послужавник |

| Стандарден пакет | 1 |

| Статус на производот | Активен |

| Број на LAB/CLBs | 216000 |

| Број на логички елементи/клетки | 3780000 |

| Вкупно битови RAM меморија | 514867200 |

| Број на I/O | 448 |

| Напон – Напојување | 0,825V ~ 0,876V |

| Тип на монтирање | Површинска монтажа |

| Работна температура | -40°C ~ 100°C (TJ) |

| Пакет / Случај | 2577-BBGA, FCBGA |

| Пакет со уреди за добавувач | 2577-FCBGA (52,5×52,5) |

| Основен број на производ | XCVU13 |

Безбедносните уреди продолжуваат да се развиваат

Следната генерација на имплементации за мрежна безбедност продолжува да се развива и да претрпува архитектонска промена од резервна копија во имплементација во линија.Со почетокот на распоредувањето на 5G и експоненцијалното зголемување на бројот на поврзани уреди, постои итна потреба организациите повторно да ја разгледаат и изменат архитектурата што се користи за безбедносни имплементации.Барањата за пропусната моќ и латентноста на 5G ги трансформираат мрежите за пристап, а во исто време бараат дополнителна безбедност.Оваа еволуција ги поттикнува следните промени во мрежната безбедност.

1. повисоки L2 (MACSec) и L3 безбедносни проток.

2. потребата од анализа заснована на политики на работ/пристапната страна

3. безбедност базирана на апликации која бара поголема пропусност и поврзување.

4. употреба на вештачка интелигенција и машинско учење за предвидлива аналитика и идентификација на малициозен софтвер

5. имплементација на нови криптографски алгоритми кои го поттикнуваат развојот на пост-квантната криптографија (QPC).

Заедно со горенаведените барања, сè повеќе се усвојуваат мрежните технологии како SD-WAN и 5G-UPF, што бара имплементација на сечење на мрежата, повеќе VPN канали и подлабока класификација на пакети.Во сегашната генерација на имплементации за мрежна безбедност, најголемиот дел од безбедноста на апликациите се ракува со користење на софтвер што работи на процесорот.Додека перформансите на процесорот се зголемени во однос на бројот на јадра и процесорска моќ, зголемените барања за пропусната моќ сè уште не можат да се решат со чиста имплементација на софтвер.

Барањата за безбедност на апликациите засновани на политики постојано се менуваат, така што повеќето достапни решенија кои се наоѓаат на полица може да се справат само со фиксен сет на сообраќајни заглавија и протоколи за шифрирање.Поради овие ограничувања на софтверот и фиксните имплементации базирани на ASIC, програмибилниот и флексибилен хардвер обезбедува совршено решение за имплементација на безбедноста на апликациите засновани на политики и ги решава предизвиците на латентноста на другите програмибилни архитектури базирани на NPU.

Флексибилниот SoC има целосно зацврстен мрежен интерфејс, криптографска IP и програмабилна логика и меморија за да се имплементираат милиони правила на политики преку државно процесирање на апликации како што се TLS и пребарувачи со редовни изрази.

Адаптивни уреди се идеален избор

Користењето на уредите Xilinx во безбедносните уреди од следната генерација не само што ги решава проблемите со пропусната моќ и доцнењето, туку и другите придобивки вклучуваат овозможување на нови технологии како што се моделите за машинско учење, раб на услуга за безбеден пристап (SASE) и постквантно шифрирање.

Уредите на Xilinx обезбедуваат идеална платформа за хардверско забрзување за овие технологии, бидејќи барањата за изведба не можат да се исполнат со имплементации само за софтвер.Xilinx континуирано развива и надградува IP, алатки, софтвер и референтни дизајни за постоечките и следната генерација мрежни безбедносни решенија.

Дополнително, уредите на Xilinx нудат водечки мемориски архитектури во индустријата со меко пребарување на IP за класификација на проток, што ги прави најдобар избор за мрежна безбедност и апликации за заштитен ѕид.

Користење на FPGA како сообраќајни процесори за мрежна безбедност

Сообраќајот до и од безбедносните уреди (заштитни ѕидови) е шифриран на повеќе нивоа, а шифрирањето/декрипцијата L2 (MACSec) се обработува во мрежните јазли на слојот за поврзување (L2) (прекинувачи и рутери).Обработката надвор од L2 (MAC слој) обично вклучува подлабоко парсирање, декрипција на тунелот L3 (IPSec) и шифриран SSL сообраќај со сообраќај TCP/UDP.Обработката на пакети вклучува парсирање и класификација на дојдовните пакети и обработка на големи количини на сообраќај (1-20 M) со висока пропусност (25-400 Gb/s).

Поради големиот број потребни компјутерски ресурси (јадра), НПУ може да се користат за обработка на пакети со релативно поголема брзина, но скалабилната обработка на сообраќајот со ниска латентност и високи перформанси не е можна бидејќи сообраќајот се обработува со помош на јадра MIPS/RISC и закажување такви јадра врз основа на нивната достапност е тешко.Употребата на безбедносни уреди базирани на FPGA може ефективно да ги елиминира овие ограничувања на архитектурите базирани на процесорот и NPU.

.png)